2025 yılında UNC4899 adlı devlet destekli tehdit aktörü, bir kripto para şirketinin bulut altyapısını hedef alan karmaşık bir saldırı düzenledi. Geliştiricinin kişisel cihazına trojanlı dosya AirDrop yoluyla aktarılmasıyla başlayan bu saldırı, Kubernetes ortamında kalıcılık ve yüksek ayrıcalıklı erişim kazanma adımları içeriyor. Bu olay, bulut güvenliği ve P2P veri transferlerinin risklerine dikka

Etiket: Kubernetes

Qualcomm 0-Gün İstismarı ve Yeni Vibe-Kodlu Zararlı Yazılım: Haftanın Kritik Siber Güvenlik Gelişmeleri

Bu hafta Qualcomm çiplerinde vahşi doğada istismar edilen kritik bir 0-gün açığı ve Hindistan hedefli Vibe-kodlu zararlı yazılım saldırısı öne çıktı. Ayrıca, iOS cihazları hedef alan gelişmiş istismar zincirleri ve Wi-Fi istemci izolasyonunu aşan AirSnitch saldırısı gibi önemli tehditler gündemde yer aldı. Siber güvenlik profesyonelleri için güncel tehditler ve savunma önerileri bu haberde detayla

TeamPCP Solucanı: Bulut Altyapılarını Kötüye Kullanan Gelişmiş Siber Suç Platformu

Kasım 2025'ten beri aktif olan TeamPCP tehdit grubu, Docker, Kubernetes ve React2Shell (CVE-2025-55182) gibi zafiyetleri kullanarak bulut ortamlarını hedef alıyor. Bu kampanya, bulut altyapılarını proxy, veri hırsızlığı ve kripto madenciliği için suistimal eden otomatikleşmiş bir saldırı zinciri sunuyor. Siber güvenlik profesyonelleri için bulut güvenliği ve olay müdahale stratejilerinin önemi art

AWS, Yapay Zeka ve Kubernetes Üzerinde Bulut Yanlış Yapılandırmalarına Karşı 3 Kritik Saldırı Vektörü

Bulut ortamlarında artan yanlış yapılandırmalar, saldırganların AWS kimliklerinden yapay zeka modellerine ve Kubernetes izinlerine kadar farklı alanlarda istismar fırsatı bulmasına yol açıyor. Bu teknik inceleme, güvenlik ekiplerine görünürlük boşluklarını kapatmak ve gelişmiş saldırı vektörlerine karşı savunma stratejileri geliştirmek için önemli bilgiler sunuyor.

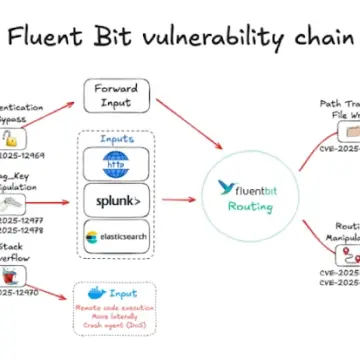

Fluent Bit’te 5 Kritik Güvenlik Açığı: Bulut ve Kubernetes Altyapılarına Yönelik Riskler

Fluent Bit telemetri aracında tespit edilen beş önemli güvenlik açığı, bulut ve Kubernetes ortamlarında uzaktan kod çalıştırma, kimlik doğrulama atlama ve hizmet kesintisi gibi riskler doğuruyor. Bu zafiyetler, saldırganların bulut altyapılarına derinlemesine sızmasına ve veri manipülasyonuna olanak tanıyor. Güncel yamalar ve yapılandırma önlemleri, bu tehditlere karşı kritik önem taşıyor.

LinkPro Rootkit: eBPF ile Gizlenip Sihirli TCP Paketleriyle Aktifleşiyor

LinkPro Linux rootkit, eBPF modülleri kullanarak sistemde gizleniyor ve belirli bir sihirli TCP paketi alındığında aktif hale geliyor. Jenkins zafiyeti üzerinden yayılan kötü amaçlı yazılım, Kubernetes ortamlarında çeşitli bileşenlerle birlikte çalışarak C2 iletişimini karmaşıklaştırıyor ve çok protokollü komut kontrolü sağlıyor.

Red Hat OpenShift AI Açığı, Hibrit Bulut Ortamlarında Tam Yetki Riskini Doğuruyor

Red Hat OpenShift AI platformunda tespit edilen CVE-2025-10725 güvenlik açığı, kimlik doğrulaması yapılmış kullanıcıların ayrıcalıklarını küme yöneticisi seviyesine yükseltmesine izin veriyor. Bu durum, hibrit bulut altyapılarında tam kontrolün ele geçirilmesine yol açabilir. Red Hat, etkilenen sürümler için yükseltme ve yapılandırma değişiklikleriyle bu riski azaltmayı öneriyor.

Chaos Mesh’te Kritik GraphQL Güvenlik Açıkları: Kubernetes Kümelerinde Uzaktan Kod Yürütme Tehdidi

Chaos Mesh'in GraphQL tabanlı Chaos Controller Manager bileşeninde bulunan kritik güvenlik açıkları, Kubernetes kümelerinde uzaktan kod yürütme ve tam kontrol riskini doğuruyor. JFrog tarafından bildirilen zafiyetler, kimlik doğrulaması olmadan komut enjeksiyonuna ve hizmet kesintilerine yol açabiliyor. Kullanıcıların en kısa sürede 2.7.3 sürümüne yükseltme yapmaları veya ağ erişimini kısıtlamaları tavsiye ediliyor.