Son analizler, dört farklı IP KVM cihazında kimlik doğrulaması olmadan root erişimi sağlayan ve rastgele kod çalıştırmaya imkan veren dokuz kritik güvenlik açığını ortaya koydu. Bu zafiyetler, BIOS/UEFI seviyesinde uzaktan kontrol imkanı sunan cihazların sistem güvenliğini ciddi şekilde tehdit ediyor. Siber güvenlik ekipleri için kapsamlı önlemler alınması gerekiyor.

Etiket: Ağ Segmentasyonu

Wing FTP Sunucu Yolu Sızdırma Açığı ve Kritik RCE Zafiyeti Aktif İstismar Ediliyor

Wing FTP Server yazılımında, CVE-2025-47813 ve CVE-2025-47812 kodlu iki önemli güvenlik açığı tespit edildi. Özellikle CVE-2025-47812 uzaktan kod yürütme zafiyeti, Temmuz 2025 itibarıyla aktif olarak kötüye kullanılmakta. Kurumların 7.4.4 sürümüne yükselterek bu risklere karşı önlem alması kritik önem taşıyor.

Kimlik Doğrulamasız Root Erişimi Sağlayan Telnetd Kritik Açığı ve Korunma Yöntemleri

CVE-2026-32746 kodlu kritik bir Telnetd açığı, kimlik doğrulaması olmadan root ayrıcalıklarıyla uzaktan kod yürütülmesine imkân tanıyor. Özellikle Telnet servisinin 2.7 sürümüne kadar olan versiyonları etkileyen bu zafiyet, Mart 2026'da keşfedildi ve aktif istismar riski taşıyor. Sistem yöneticileri için erken yama ve ağ segmentasyonu gibi önlemler büyük önem taşıyor.

Interlock Fidye Yazılımı Cisco FMC Sıfır Gün Açığını Kök Erişim İçin Kullanıyor

Interlock fidye yazılımı grubu, Cisco Secure Firewall Management Center (FMC) yazılımındaki kritik CVE-2026-20131 sıfır gün açığını aktif olarak istismar ediyor. Bu güvenlik açığı, kimlik doğrulaması yapılmadan uzaktan kök yetkisiyle rastgele Java kodu çalıştırılmasına olanak sağlıyor ve saldırganlara geniş çaplı sistem kontrolü imkanı sunuyor. Güvenlik ekiplerinin hızlı yama uygulaması ve derinle

Saldırı Yüzeyini Azaltmanın 3 Kritik Adımı ve Sıfır Gün Tehdidine Karşı Proaktif Yaklaşım

Sıfır gün açıklarının istismar süresi giderek kısalırken, güvenlik ekiplerinin saldırı yüzeyini etkin şekilde yönetmesi kritik önem taşıyor. İnternet erişimine açık gereksiz servislerin azaltılması, gölge BT'nin tespiti ve sürekli izleme ile riskler minimize edilebilir. Bu haber, sıfır gün saldırılarına karşı uygulanabilir stratejiler ve teknik detayları ele alıyor.

Orta Ölçekli İşletmeler İçin Entegre Güvenlik Platformları: 5 Kritik Avantaj ve Uygulama Önerileri

Orta ölçekli işletmeler, sınırlı bütçe ve personel ile artan siber tehditlere karşı nasıl etkili bir güvenlik duruşu oluşturabilir? Entegre güvenlik platformları, operasyonel karmaşıklığı azaltırken maliyetleri düşürmeyi ve güvenlik ekiplerinin stratejik işlere odaklanmasını sağlamayı hedefliyor. Bu haber, bu platformların teknik avantajlarını ve uygulanabilir önerilerini detaylandırıyor.

Yapay Zeka Destekli Tehdit Aktörü 55 Ülkede 600’den Fazla FortiGate Cihazını Hedef Aldı

2026 başında ortaya çıkan yapay zeka destekli siber saldırı kampanyası, dünya genelinde 55 ülkede 600'ün üzerinde FortiGate cihazının ele geçirilmesine yol açtı. Saldırganlar, zayıf kimlik bilgileri ve açık yönetim portlarını kullanarak geniş çaplı erişim sağladı. Bu gelişme, yapay zekanın siber suç operasyonlarını ölçeklendirmedeki artan rolünü ve güvenlik önlemlerinin önemini gözler önüne seriyo

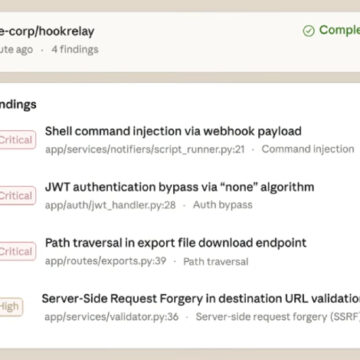

Yapay Zeka Destekli Güvenlik Açığı Taramasında Yeni Dönem: Claude Code Security

Anthropic tarafından geliştirilen Claude Code Security, yapay zeka destekli güvenlik açığı taramasıyla kod tabanlarındaki riskleri insan müdahalesiyle tespit etmeyi hedefliyor. Bu sistem, siber güvenlik ekiplerine otomatik analizlerin ötesinde, daha derin ve kapsamlı bir inceleme imkanı sunarak saldırganların kullandığı otomasyonlara karşı savunma avantajı sağlıyor.

UNC2814’ün GRIDTIDE Kampanyası 42 Ülkede 53 Kuruluşu Hedef Aldı

Son raporlara göre, Çin destekli UNC2814 tehdit grubu, GRIDTIDE adlı sofistike bir arka kapı kullanarak 42 ülkede 53 kurumsal hedefi ihlal etti. Kampanya, özellikle hükümetler ve telekomünikasyon sektörlerini hedef alırken, Google tarafından tespit edilip engellendi. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

BeyondTrust’ta Kritik Uzak Kod Çalıştırma Açığı: 11 Bin Sistem Risk Altında

BeyondTrust Remote Support ve Privileged Remote Access ürünlerinde kimlik doğrulama gerektirmeyen kritik bir uzak kod çalıştırma açığı tespit edildi. CVE-2026-1731 olarak kaydedilen bu zafiyet, özellikle kurumsal ortamlarda yetkisiz erişim ve veri sızıntısı riskini artırıyor. Güvenlik ekiplerinin hızlıca ilgili yamaları uygulaması hayati önem taşıyor.