SideWinder, Güney Asya'daki diplomatik hedeflere yönelik saldırılarında yeni bir PDF ve ClickOnce tabanlı enfeksiyon zinciri kullanmaya başladı. Çok aşamalı saldırı, ModuleInstaller ve StealerBot gibi gelişmiş .NET tabanlı kötü amaçlı yazılımlarla destekleniyor. Grup, meşru uygulamaları yan yükleme için kullanarak tespit edilme riskini azaltıyor ve bölgesel komut kontrol sunucularıyla operasyonlar

Kategori: Tehdit İstihbaratı

Kuzey Koreli Lazarus Grubu, Sahte İş Teklifleriyle Savunma Sırlarını Drone Teknolojisi İçin Çalıyor

Kuzey Koreli Lazarus hacker grubu, sahte iş teklifleriyle savunma mühendislerini hedef alarak drone teknolojisiyle ilgili gizli bilgileri çalıyor. Kampanya, gelişmiş kötü amaçlı yazılımlar ve sosyal mühendislik teknikleri kullanarak özellikle İHA sektöründeki şirketlere odaklanıyor. Operasyon, Microsoft Graph API entegrasyonu ve polimorfik yüklerle tespit edilmekten kaçınıyor.

Jingle Thief Grubu, Bulut Altyapılarını Hedefleyerek Milyonlarca Değerinde Hediye Kartı Dolandırıcılığı Yapıyor

Jingle Thief adlı siber suç grubu, bulut altyapılarını hedef alan kimlik avı ve smishing saldırılarıyla perakende sektöründeki organizasyonların Microsoft 365 hesaplarını ele geçirerek yüksek değerli hediye kartları dolandırıcılığı yapıyor. Grup, gelişmiş teknikler kullanarak uzun süre tespit edilmeden kalabiliyor ve bulut ortamlarında yatay hareketle kritik iş süreçlerine erişim sağlıyor.

Çinli Tehdit Grupları, Microsoft SharePoint ToolShell Açığını Temmuz 2025 Yaması Sonrası Aktif Olarak İstismar Ediyor

Microsoft SharePoint'teki Temmuz 2025 yaması sonrası ortaya çıkan ToolShell açığı, Çinli tehdit aktörleri tarafından Orta Doğu, Afrika, Güney Amerika ve ABD'deki çeşitli hedeflerde aktif olarak sömürülüyor. Saldırılar, kimlik doğrulama atlatma, uzaktan kod yürütme, ayrıcalık yükseltme ve living-off-the-land tekniklerini içeriyor. Symantec'in raporu, saldırıların gelişmiş yükleyiciler ve uzaktan er

İran Destekli MuddyWater, Phoenix Arka Kapısıyla 100’den Fazla Kritik Kuruluşu Hedefliyor

İran bağlantılı MuddyWater grubu, Phoenix arka kapısını kullanarak Orta Doğu ve Kuzey Afrika'daki 100'den fazla devlet kurumu ve diplomatik misyonu hedef alan kapsamlı bir casusluk kampanyası yürütüyor. Grup, ele geçirilmiş NordVPN destekli e-posta hesapları üzerinden silahlandırılmış Word belgeleri ile saldırılarını gerçekleştiriyor ve gelişmiş RMM araçları ile kimlik bilgisi hırsızlığı teknikler

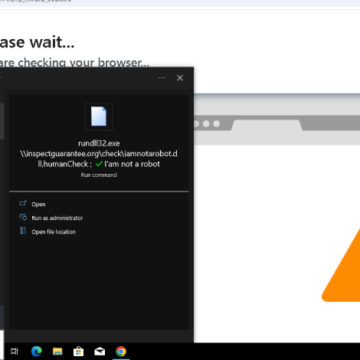

Google, COLDRIVER Grubunun Üç Yeni Rus Zararlı Yazılım Ailesini Ortaya Çıkardı

Google, Rus devlet destekli COLDRIVER hacker grubunun geliştirdiği NOROBOT, YESROBOT ve MAYBEROBOT adlı üç yeni zararlı yazılım ailesini tespit etti. Bu zararlılar, gelişmiş teslimat zincirleri ve modüler yapılarıyla yüksek profilli hedeflere yönelik istihbarat toplama amaçlı kullanılıyor. Hollanda'da üç gencin bu faaliyetlerle bağlantılı olarak gözaltına alınması da operasyonun hukuki boyutunu or

Haftalık Siber Güvenlik Özeti: F5 İhlali, Linux Rootkitler, Pixnapping ve EtherHiding Teknikleri

Bu hafta F5 BIG-IP sistemlerine yönelik uzun süreli bir ihlal, gelişmiş Linux rootkit saldırıları ve mobil cihazlarda Pixnapping adlı yan kanal saldırısı öne çıktı. Ayrıca, Kuzey Kore destekli tehdit aktörlerinin EtherHiding tekniğiyle blockchain tabanlı kötü amaçlı yazılım dağıtımı yaptığı tespit edildi. Kritik CVE'lerin hızla yamalanması ve bulut ortamlarında otomatik güvenlik araçlarının kullanılması öneriliyor.

Microsoft, Rhysida Fidye Yazılımı Kampanyasında Kullanılan 200 Sahte Sertifikayı İptal Etti

Microsoft, Rhysida fidye yazılımı kampanyasında kullanılan 200'den fazla sahte sertifikayı iptal etti. Vanilla Tempest adlı tehdit aktörü, sahte Microsoft Teams kurulum dosyaları aracılığıyla Oyster arka kapısını yayarken, saldırılar SEO zehirlenmesi ve saygın kod imzalama hizmetlerinin kötüye kullanımıyla desteklendi. Güvenlik önlemleri güncellenerek bu tehditlere karşı koruma sağlandı.

Silver Fox Grubu, Japonya ve Malezya’da HoldingHands RAT ile Winos 4.0 Saldırılarını Yaymaya Devam Ediyor

Silver Fox adlı Çinli siber suç grubu, Japonya ve Malezya'da HoldingHands RAT ve Winos 4.0 kötü amaçlı yazılımlarını kullanarak çok aşamalı saldırılar düzenliyor. Bu saldırılar, oltalama e-postaları ve SEO zehirlemesiyle başlatılıyor, gelişmiş yetki yükseltme ve kalıcılık teknikleri içeriyor. Operation Silk Lure kampanyası ise Çin fintech sektörünü hedef alıyor.

Kuzey Koreli Hackerlar EtherHiding Yöntemiyle Blockchain Akıllı Sözleşmelerine Kötü Amaçlı Yazılım Gizliyor

Kuzey Koreli hackerlar, EtherHiding yöntemiyle BNB Smart Chain ve Ethereum akıllı sözleşmelerine kötü amaçlı yazılım gizleyerek saldırılarını daha dayanıklı ve izlenmesi zor hale getiriyor. Sosyal mühendislik temelli çok aşamalı kampanya, kripto cüzdanları ve hassas verileri hedefleyen gelişmiş kötü amaçlı yazılım ailelerini içeriyor.