Son dönemde Starkiller ve 1Phish gibi gelişmiş kimlik avı kitleri, çok faktörlü kimlik doğrulama (MFA) korumalarını ters proxy ve OAuth 2.0 cihaz yetkilendirme akışı gibi yöntemlerle aşabiliyor. Bu teknikler, özellikle finans ve kurumsal Microsoft 365 kullanıcılarını hedef alarak kimlik bilgisi ve oturum belirteci hırsızlığını kolaylaştırıyor. Siber güvenlik profesyonelleri için bu yeni saldırı ve

Kategori: Siber Tehditler

Cisco SD-WAN Sıfır-Gün Açığı ve Yeni Siber Tehdit Kampanyaları: Kritik CVE’ler ve Güncel Saldırılar

Cisco Catalyst SD-WAN bileşenlerinde kritik bir sıfır-gün açığı aktif olarak istismar ediliyor. ABD eğitim ve sağlık sektörlerinden Rusya’daki kurumlara kadar geniş bir yelpazede yeni saldırı kampanyaları tespit edildi. Bu gelişmeler, ağ segmentasyonu, olay müdahale ve bulut güvenliği alanlarında acil önlemler alınması gerektiğini gösteriyor.

Stripe API Tokenlarını Hedefleyen Sahte NuGet Paketi Tehdidi ve Korunma Yolları

Stripe.net resmi kütüphanesini taklit eden kötü amaçlı bir NuGet paketi, geliştiricilerin API tokenlarını gizlice çaldı. Bu saldırı, yazılım tedarik zinciri güvenliğinde yeni bir tehdit vektörü olarak öne çıkıyor ve özellikle ödeme altyapısı kullanan uygulamaları hedef alıyor.

Aeternum Botnet: Polygon Blockchain Üzerinde Şifreli Komutlarla Kaldırma Direnci

Aeternum botnet, komut ve kontrol altyapısını Polygon blok zinciri üzerinde şifrelenmiş komutlarla kurarak kaldırma işlemlerine karşı dayanıklılık sağlıyor. Bu yöntem, geleneksel C2 sunucularının engellenmesini zorlaştırırken, kötü amaçlı yazılımın uzun ömürlü ve esnek kalmasına imkan tanıyor. Siber güvenlik uzmanları için blockchain tabanlı C2 altyapılarının izlenmesi ve engellenmesi yeni bir zor

Lazarus Grubu Medusa Fidye Yazılımıyla Orta Doğu ve ABD Sağlık Sektörünü Hedefliyor

Lazarus Grubu, Medusa fidye yazılımını kullanarak Orta Doğu'da ve ABD'deki sağlık kuruluşlarına yönelik yeni saldırılar gerçekleştirdi. Bu kampanya, Kuzey Koreli tehdit aktörlerinin fidye yazılımı operasyonlarında RaaS modellerine yöneldiğini ve kritik sağlık altyapılarını hedef almaya devam ettiğini gösteriyor.

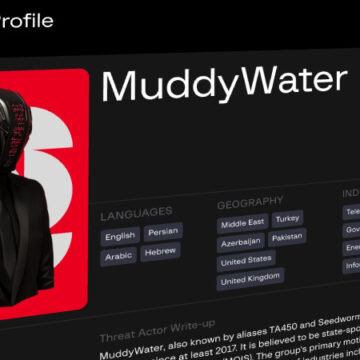

MuddyWater’ın MENA Bölgesinde 4 Yeni Kötü Amaçlı Yazılım Aracıyla Saldırıları

MuddyWater APT grubu, 2026 başından itibaren Orta Doğu ve Kuzey Afrika bölgesindeki kuruluşlara yönelik gelişmiş bir siber saldırı kampanyası yürütüyor. GhostFetch, CHAR, HTTP_VIP ve GhostBackDoor gibi yeni kötü amaçlı yazılım araçları kullanılarak gerçekleştirilen saldırılar, özellikle oltalama e-postaları ve makro tabanlı enfeksiyon zincirleriyle dikkat çekiyor. Bu tehdit aktörünün yapay zeka de

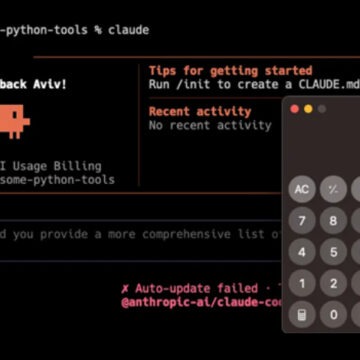

Yapay Zeka Destekli Güvenlik Açığı Taramasında Yeni Dönem: Claude Code Security

Anthropic tarafından geliştirilen Claude Code Security, yapay zeka destekli güvenlik açığı taramasıyla kod tabanlarındaki riskleri insan müdahalesiyle tespit etmeyi hedefliyor. Bu sistem, siber güvenlik ekiplerine otomatik analizlerin ötesinde, daha derin ve kapsamlı bir inceleme imkanı sunarak saldırganların kullandığı otomasyonlara karşı savunma avantajı sağlıyor.

Çinli Yapay Zeka Şirketlerinin 16 Milyon Claude Sorgusuyla Model Kopyalama Girişimi

Son raporlara göre, üç Çin merkezli yapay zeka şirketi, sahte hesaplar ve ticari proxy ağları kullanarak Anthropic'in Claude modeline 16 milyondan fazla sorgu gönderdi. Bu distilasyon saldırıları, yapay zeka modellerinin yeteneklerinin yasa dışı şekilde çıkarılması ve ulusal güvenlik risklerinin artmasına yol açıyor.

APT28’in Webhook Tabanlı Makro Saldırıları: Avrupa’da Yeni Tehdit Dalgası

APT28, Eylül 2025 - Ocak 2026 arasında Avrupa’da hedef odaklı bir makro kötü amaçlı yazılım kampanyası yürüttü. Webhook.site altyapısını kullanan bu saldırılar, gelişmiş izleme ve veri sızdırma teknikleriyle dikkat çekiyor. Siber güvenlik profesyonelleri için saldırı zinciri ve tespit önlemleri kritik önem taşıyor.

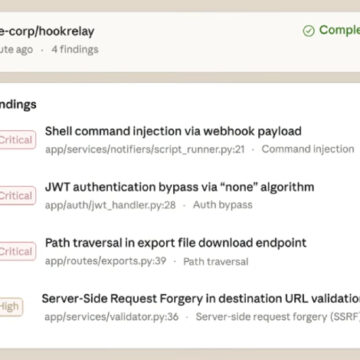

Claude Code’da 3 Kritik Güvenlik Açığı: Uzaktan Kod Çalıştırma ve API Anahtarı Sızıntısı

Yapay zeka destekli Claude Code kodlama asistanında, uzaktan kod çalıştırma ve API anahtarı sızıntısına yol açan üç önemli güvenlik açığı tespit edildi. Bu zafiyetler, özellikle güvenilmeyen projelerin açılması durumunda kötü niyetli komutların çalıştırılmasına ve hassas verilerin dışa sızmasına imkan tanıyor. Siber güvenlik profesyonelleri için bu durum, yapay zeka destekli geliştirme ortamlarınd