Bir eski Google mühendisi, yapay zeka alanındaki kritik ticari sırları Çin merkezli bir startup için çalmakla suçlanarak mahkum edildi. Olay, teknoloji sektöründe tedarik zinciri güvenliği ve entelektüel mülkiyet korumasının önemini bir kez daha ortaya koyuyor. Siber güvenlik profesyonelleri için bu vaka, iç tehditlerin ve ekonomik casusluğun önlenmesi adına kritik dersler içeriyor.

Kategori: APT

SmarterMail’de 3 Kritik Güvenlik Açığı: Kimlik Doğrulamasız RCE ve NTLM Relay Tehdidi

SmarterMail, kimlik doğrulaması olmadan uzaktan kod yürütmeye olanak tanıyan kritik bir güvenlik açığını giderdi. Aynı zamanda, NTLM relay saldırılarına zemin hazırlayan orta şiddette bir zafiyet de yamalandı. Siber güvenlik uzmanları, bu açıkların aktif olarak istismar edildiğini belirterek, kullanıcıların acilen güncelleme yapmasını öneriyor.

Google, IPIDEA Yerleşik Proxy Ağına Yönelik Operasyonla Milyonlarca Cihazı Korumaya Aldı

Google, IPIDEA adlı büyük yerleşik proxy ağını hedef alan yasal ve teknik adımlarla, dünya çapında milyonlarca ele geçirilmiş cihazın kötü amaçlı kullanımını engelledi. Bu operasyon, özellikle siber suç, casusluk ve gelişmiş tehdit gruplarının faaliyetlerini zorlaştırarak, proxy tabanlı saldırıların önüne geçilmesini sağladı.

Hindistan’da Blackmoon Banka Truva Atı ve SyncFuture TSM Kötüye Kullanımıyla Yeni Vergi Oltalama Kampanyası

Hindistan'da Gelir İdaresi kurumunu taklit eden oltalama e-postalarıyla yayılan Blackmoon banka truva atı ve SyncFuture TSM araçlarının kötüye kullanıldığı gelişmiş bir siber saldırı kampanyası tespit edildi. Tehdit aktörleri, kullanıcıları zararlı arşiv dosyalarını indirip çalıştırmaya ikna ederek kalıcı erişim sağlıyor ve hassas verileri sızdırıyor. Bu saldırı, özellikle finansal sektör ve kurum

Konni Grubu, Yapay Zeka Destekli PowerShell Arka Kapısıyla Blockchain Geliştiricilerini Hedef Alıyor

Konni adlı tehdit aktörü, yapay zeka destekli PowerShell arka kapısı kullanarak blockchain sektöründeki geliştiricilere yönelik sofistike phishing kampanyaları düzenliyor. Saldırılar, Güney Kore başta olmak üzere Japonya, Avustralya ve Hindistan gibi bölgelerde yoğunlaşırken, gelişmiş sosyal mühendislik ve çok aşamalı zararlı dağıtım zinciri dikkat çekiyor.

Çin Destekli Hackerlar 2023’ten Beri PeckBirdy JavaScript C2 Çerçevesiyle Hedefte

2023 yılından itibaren Çin yanlısı APT gruplarının kullandığı PeckBirdy adlı JavaScript tabanlı komut ve kontrol (C2) çerçevesi, özellikle Asya bölgesindeki hükümet kurumları, özel kuruluşlar ve kumar endüstrisi hedef alınarak kötü amaçlı faaliyetlerde kullanılıyor. Bu dinamik ve çoklu ortam destekli çerçeve, yaşam alanı ikili dosyalarını (LOLBins) kullanarak tespit edilmesi zor saldırılar gerçekl

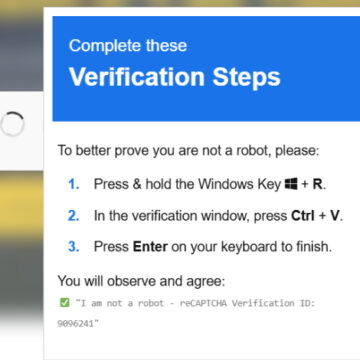

ClickFix Saldırıları: Sahte CAPTCHA ve Microsoft Scriptleriyle Gizlenen Yeni Yöntemler

ClickFix saldırıları, sahte CAPTCHA doğrulama yöntemleri ve Microsoft'un imzalı App-V scriptleri kullanılarak kurumsal sistemlerde karmaşık bir saldırı zinciri oluşturuyor. Bu teknik, PowerShell yürütmesini gizlemek için living-off-the-land (LotL) stratejisini benimseyerek, özellikle Windows 10/11 Enterprise ve Education sürümlerini hedef alıyor. Siber güvenlik ekipleri için bu gelişme, kullanıcı

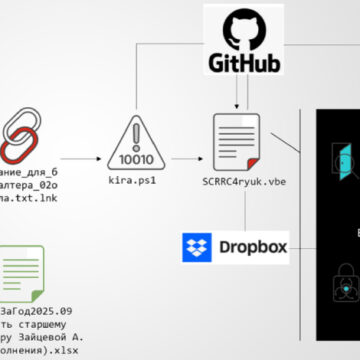

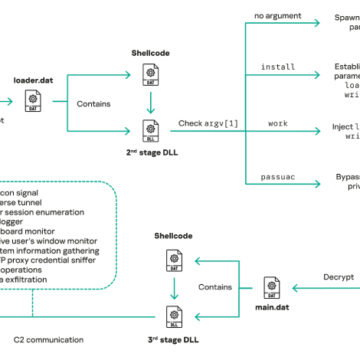

Rusya’yı Hedef Alan Çok Aşamalı Kimlik Avı Kampanyasında Amnesia RAT ve Fidye Yazılımı Kullanılıyor

Kasım 2025’ten beri devam eden ve Rusya’daki insan kaynakları ile bordro departmanlarını hedefleyen gelişmiş bir kimlik avı kampanyasında, Amnesia RAT ve Hakuna Matata fidye yazılımı gibi zararlılar kullanılıyor. Sosyal mühendislik temelli saldırı zinciri, Microsoft Defender’ı devre dışı bırakma teknikleri ve çoklu bulut hizmetleri üzerinden zararlı yük dağıtımı ile dikkat çekiyor. Bu kampanya, uç

Mustang Panda Grubu, Güncellenmiş COOLCLIENT Arka Kapısıyla Asya’da Devlet Kurumlarını Hedefliyor

Mustang Panda adlı APT grubu, Myanmar, Malezya, Moğolistan ve Rusya'daki devlet kurumlarına yönelik güncellenmiş COOLCLIENT arka kapısını kullanarak karmaşık siber saldırılar düzenliyor. Bu kötü amaçlı yazılım, DLL yan yükleme teknikleriyle meşru yazılımlar üzerinden yayılıyor ve gelişmiş casusluk yetenekleri barındırıyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik ön

Polonya Enerji Altyapısına Yönelik Sandworm Saldırısında DynoWiper Zararlısı Kullanıldı

Polonya'nın enerji sektörüne Aralık 2025'te düzenlenen siber saldırıda, Sandworm grubunun yeni bir silici zararlısı olan DynoWiper kullanıldı. Saldırı, kombine ısı ve elektrik üretim tesisleri ile yenilenebilir enerji sistemlerini hedef aldı ancak kesinti yaşanmadı. Bu olay, kritik altyapıların korunması için gelişmiş tehdit tespit ve müdahale mekanizmalarının önemini bir kez daha ortaya koyuyor.