Son analizler, geliştiricileri hedef alan yeni bir siber saldırı kampanyasında, sahte Next.js iş depoları aracılığıyla bellek içi kötü amaçlı JavaScript yürütüldüğünü ortaya koyuyor. Bu yöntemler, Visual Studio Code görevleri, derleme zamanı komutları ve sunucu başlatma süreçleri üzerinden gerçekleştiriliyor. Geliştirici sistemlerine yönelik bu tehdit, kaynak kod ve kimlik bilgileri gibi hassas ve

Etiket: C2

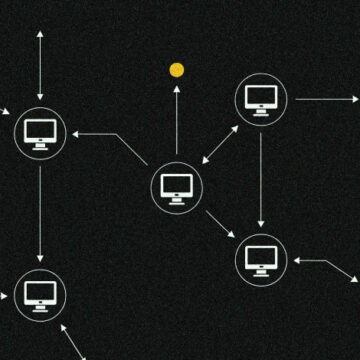

Aeternum Botnet: Polygon Blockchain Üzerinde Şifreli Komutlarla Kaldırma Direnci

Aeternum botnet, komut ve kontrol altyapısını Polygon blok zinciri üzerinde şifrelenmiş komutlarla kurarak kaldırma işlemlerine karşı dayanıklılık sağlıyor. Bu yöntem, geleneksel C2 sunucularının engellenmesini zorlaştırırken, kötü amaçlı yazılımın uzun ömürlü ve esnek kalmasına imkan tanıyor. Siber güvenlik uzmanları için blockchain tabanlı C2 altyapılarının izlenmesi ve engellenmesi yeni bir zor

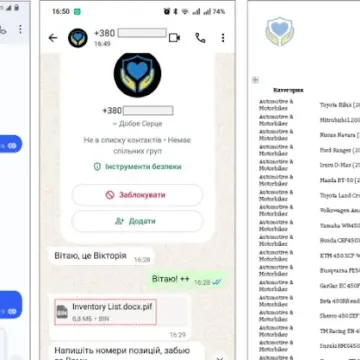

PLUGGYAPE Zararlısı: Signal ve WhatsApp Üzerinden Ukrayna Savunmasına Yönelik Yeni Siber Operasyonlar

2024 sonundan itibaren aktif olan PLUGGYAPE zararlısı, Signal ve WhatsApp gibi anlık mesajlaşma uygulamalarını kullanarak Ukrayna savunma kuvvetlerini hedef alıyor. Rus kaynaklı hacker grubu Void Blizzard tarafından yürütülen bu saldırılar, parola korumalı arşivler ve gelişmiş komut kontrol yöntemleriyle dikkat çekiyor. Siber güvenlik profesyonelleri için saldırı zinciri ve savunma önerileri kriti

MacSync macOS Hırsızı: İmzalı Uygulama ile Gatekeeper Koruması Aşılıyor

Yeni MacSync varyantı, Apple Gatekeeper ve XProtect gibi yerleşik macOS güvenlik önlemlerini aşmak için dijital olarak imzalanmış ve noter onaylı Swift tabanlı bir yükleyici kullanıyor. Bu gelişme, macOS ortamlarında kötü amaçlı yazılım dağıtımında imzalı dosyaların artan kullanımını gösteriyor ve sistem yöneticileri için yeni savunma stratejileri gerektiriyor.

WinRAR CVE-2025-6218 Açığı: Üç Tehdit Grubu Aktif Sömürüde

WinRAR dosya arşivleyicide kritik bir yol geçişi açığı (CVE-2025-6218), Temmuz-Kasım 2025 döneminde üç farklı tehdit grubu tarafından aktif olarak kullanıldı. Bu zafiyet, özellikle Windows platformlarında hedefli oltalama kampanyalarında makro tabanlı kötü amaçlı yazılımlar ve uzaktan komut kontrolü için kullanılıyor. Kurumsal ağlarda yama uygulanması ve gelişmiş tehdit tespiti kritik önem taşıyor

GrayBravo Tehdit Grubu CastleLoader Kötü Amaçlı Yazılımıyla 4 Farklı Kampanya Yürütüyor

GrayBravo adlı tehdit aktörü, CastleLoader kötü amaçlı yazılımını kullanarak 2025 başından itibaren lojistik ve seyahat sektörlerine yönelik dört ayrı saldırı kümesiyle faaliyet gösteriyor. Bu kampanyalar, oltalama, malvertising ve sahte yazılım güncelleme tuzakları gibi yöntemlerle hedef sistemlere erişim sağlıyor. Siber güvenlik uzmanları, bu gelişmelerin saldırı zincirleri ve altyapı çeşitliliğ