Curly COMrades tehdit aktörü, Windows Hyper-V üzerinde hafif Alpine Linux VM'ler kullanarak özel kötü amaçlı yazılımlarını gizliyor ve EDR tespitinden kaçıyor. CurlyShell ve CurlCat adlı araçlarla komut ve kontrol trafiğini izole eden saldırganlar, gelişmiş proxy ve tünelleme teknikleriyle operasyonlarını sürdürüyor. Bu durum, sanallaştırma teknolojilerinin siber saldırılarda yeni bir saldırı yüze

Kategori: Tehdit Analizi

Kötü Amaçlı Yazılımlar, Botnetler ve Siber Tehditlerde Yeni Gelişmeler: Yapay Zeka, GDI Hataları ve Seçim Güvenliği

Windows GDI'deki kritik güvenlik açıkları, yapay zekanın kötü amaçlı yazılım analizindeki yükselen rolü ve botnetlerin gelişen altyapıları siber tehdit ortamını şekillendiriyor. Cloudflare'ın Moldova seçimlerindeki DDoS savunması ve FIN7'nin gizli SSH arka kapısı gibi gelişmeler, siber güvenlik profesyonelleri için önemli uyarılar içeriyor.

ESET Kurulum Dosyalarına Gizlenen Kalambur Arka Kapısıyla Ukrayna’da Hedefli Kimlik Avı Saldırıları

Mayıs 2025'te tespit edilen Rusya yanlısı InedibleOchotense kampanyası, Truva atı bulaşmış ESET kurulum dosyalarıyla Ukrayna'daki hedeflere Kalambur arka kapısını yerleştiriyor. Kalambur, Tor ağı üzerinden C2 iletişimi sağlıyor ve OpenSSH ile rastgele SSH portları üzerinden erişim sunuyor. Sandworm ve RomCom gibi diğer tehdit grupları da benzer gelişmiş saldırılar düzenliyor.

SOC Tükenmişliğini Önlemenin Teknik Yolları: Gerçek Zamanlı Analiz ve Otomasyonun Gücü

SOC'larda analist tükenmişliği, gerçek zamanlı bağlam, otomasyon ve entegre tehdit istihbaratı ile azaltılabilir. MCP istemcileri, Pydantic AI ve gelişmiş sandbox teknolojileri sayesinde, SOC ekipleri daha hızlı ve etkili müdahale kapasitesine kavuşur. Bu yaklaşımlar, iş yükünü hafifletirken güvenlik operasyonlarının kalitesini artırır.

Google, Gemini AI Destekli PROMPTFLUX Zararlısını Keşfetti: Saatlik Kod Yenileme ve Gelişmiş Gizlenme Teknikleri

Google, Gemini AI modeli ile saatlik olarak kendi kodunu yenileyen PROMPTFLUX zararlısını keşfetti. Bu zararlı, gelişmiş gizlenme teknikleri ve kalıcılık sağlayan yöntemlerle antivirüs tespitinden kaçınıyor. Ayrıca, devlet destekli aktörlerin Gemini AI'yı keşif, oltalama ve veri sızdırma operasyonlarında yoğun şekilde kullandığı bildirildi.

Wazuh ile Fidye Yazılımı Saldırılarına Karşı Gelişmiş Savunma Stratejileri

Fidye yazılımı saldırıları, gelişmiş teknikler ve çeşitli yayılım yöntemleriyle sistemlere sızarak kritik verileri şifreler ve büyük zararlara yol açar. Wazuh, açık kaynaklı bir güvenlik platformu olarak, fidye yazılımı tespiti, önleme ve otomatik müdahale yetenekleriyle bu tehditlere karşı kapsamlı koruma sağlar. Özellikle DOGE Big Balls ve Gunra gibi fidye yazılımlarına karşı geliştirilmiş özel kuralları ve entegrasyonları sayesinde, erken uyarı ve hızlı müdahale imkanı sunar.

Haftalık Siber Güvenlik Özeti: Lazarus Web3 Saldırıları, Intel/AMD TEE Yan Kanal Açığı ve Yeni Fidye Yazılım Teknikleri

Bu hafta, Çinli Tick grubunun Motex Lanscope açığını kullanarak gerçekleştirdiği siber casusluk faaliyetleri ve Intel ile AMD'nin TEE'lerine yönelik fiziksel yan kanal saldırıları öne çıktı. Ayrıca, Kuzey Kore'nin Web3 sektörüne yönelik gelişmiş sosyal mühendislik kampanyaları ve yeni Android bankacılık kötü amaçlı yazılımı Herodotus gibi tehditler dikkat çekti. Qilin fidye yazılımının Windows üze

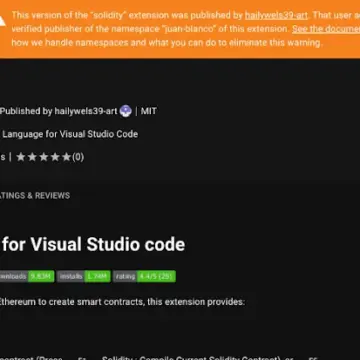

SleepyDuck VSX Uzantısı: Ethereum Tabanlı Komut ve Kontrol Altyapısıyla Gelişmiş Bir Tehdit

SleepyDuck adlı kötü amaçlı VS Code uzantısı, Ethereum blockchain üzerinde barındırılan akıllı sözleşmeler aracılığıyla dinamik komut ve kontrol sağlıyor. Gelişmiş sistem bilgisi toplama ve yedekleme mekanizmalarıyla donatılan uzantı, Solidity geliştiricilerini hedef alıyor. Ayrıca, benzer tehditler arasında dış sunuculardan Monero madencisi indiren uzantılar da bulunuyor; kullanıcıların güvenilir

HttpTroy Arka Kapısı: Güney Kore’deki Kimsuky Hedefli Saldırısında VPN Faturası Kılığında Yeni Tehdit

Güney Kore'de Kimsuky grubunun yeni HttpTroy arka kapısını kullandığı hedefli bir oltalama saldırısı tespit edildi. VPN faturası kılığındaki ZIP dosyasıyla yayılan bu kötü amaçlı yazılım, gelişmiş gizleme teknikleri ve dinamik API çözümleme kullanıyor. Ayrıca, Lazarus Grubu'nun Kanada'daki saldırısında Comebacker ve BLINDINGCAN RAT'larının yükseltilmiş varyantları kullanıldı.

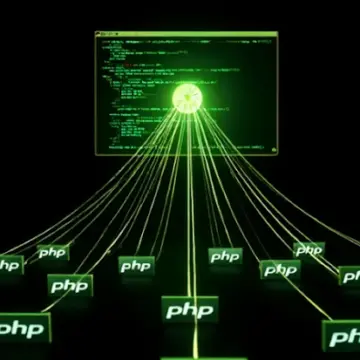

PHP Sunucuları ve IoT Cihazlarına Yönelik Otomatik Botnet Saldırıları Hızla Artıyor

Qualys tarafından bildirilen rapor, PHP sunucuları ve IoT cihazlarına yönelik otomatik botnet saldırılarında ciddi bir artış olduğunu ortaya koyuyor. Kritik PHP framework zafiyetleri ve IoT cihazlarındaki güvenlik açıkları, saldırganların geniş çapta botnet ağları kurmasına olanak sağlıyor. Uzmanlar, üretim ortamlarında hata ayıklama araçlarının kaldırılması ve bulut altyapılarının sıkı güvenlik önlemleriyle korunmasını öneriyor.