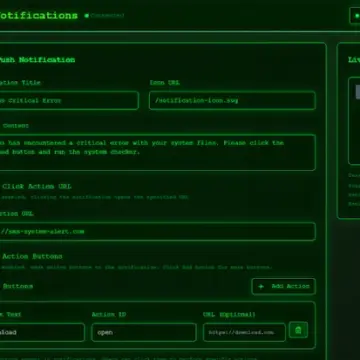

Matrix Push C2, tarayıcı bildirimlerini kullanarak dosyasız kimlik avı saldırıları gerçekleştiriyor ve çoklu işletim sistemlerinde hedeflere ulaşabiliyor. Bu yeni nesil saldırı kiti, sosyal mühendislik ve web push bildirim mekanizmasını birleştirerek kullanıcıları sahte uyarılarla aldatıyor ve kötü amaçlı sitelere yönlendiriyor. Ayrıca, Velociraptor aracının kötüye kullanımı da artış göstererek sa

Kategori: Tehdit Analizi

TamperedChef Zararlısı: Sahte Yazılım Yükleyicileriyle Küresel Ölçekte Yayılıyor

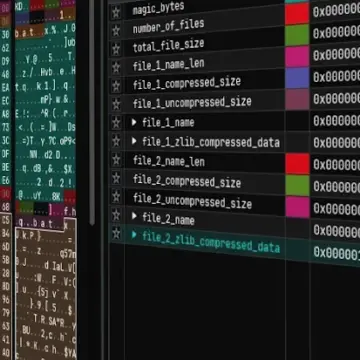

Acronis'in raporuna göre TamperedChef zararlısı, sahte yazılım yükleyicileri aracılığıyla dünya genelinde yayılmaya devam ediyor. Kampanya, sosyal mühendislik ve kötüye kullanılan dijital sertifikalarla desteklenen gelişmiş teknik altyapısı sayesinde hedef sistemlerde kalıcılık sağlıyor. Saldırı, yapay zeka temalı sahte uygulamalar ve obfuskeli JavaScript arka kapıları kullanarak finansal ve veri hırsızlığı amaçlı faaliyetler yürütüyor.

Tuoni C2 Çerçevesinin 2025 Emlak Sektörü Siber Saldırısındaki Kritik Rolü ve Teknik Analizi

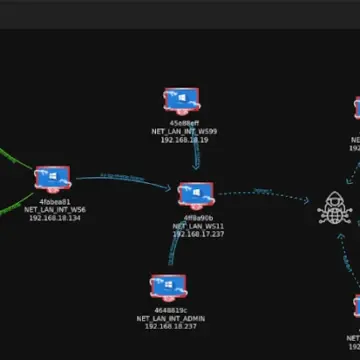

2025 Ekim ayında gerçekleşen emlak sektörü siber saldırısında, Tuoni C2 çerçevesi bellek içi yüklemeler ve yapay zeka destekli modüler yapısıyla kritik bir rol oynadı. Saldırganlar, sosyal mühendislik yoluyla PowerShell betiklerini çalıştırmaya ikna ederek steganografi ile gizlenmiş shellcode'u hedef sistemde yürüttü. Bu olay, gelişmiş C2 altyapılarının kötü amaçlı kullanımı ve yapay zekanın saldı

Dragon Breath: RONINGLOADER ile Güvenlik Yazılımlarını Devre Dışı Bırakan ve Gh0st RAT Dağıtan Çok Aşamalı Saldırı

Dragon Breath grubu, RONINGLOADER yükleyicisi aracılığıyla Çin pazarındaki güvenlik yazılımlarını devre dışı bırakıp, değiştirilmiş Gh0st RAT truva atını dağıtıyor. Kampanya, çok aşamalı kaçınma teknikleri ve marka taklit yöntemleriyle Çince konuşan kullanıcıları hedef alıyor.

Fortinet’ten Lighthouse’a: Haftalık Siber Güvenlik Gelişmeleri ve Kritik Tehditler

Bu hafta Fortinet FortiWeb ürünündeki kritik bir güvenlik açığı aktif olarak sömürülürken, Google devasa bir Çin kaynaklı PhaaS platformuna karşı dava açtı. Ayrıca, Kuzey Kore bağlantılı Konni grubunun Google Find Hub hizmetini kötüye kullanması ve Europol'un büyük çaplı kötü amaçlı yazılım altyapılarını çökertmesi öne çıkan gelişmeler arasında. Yapay zeka destekli saldırılar ve npm paketlerinde token farming kampanyaları da dikkat çekiyor.

Saldırganların LinkedIn Üzerinden Phishing Yapmasının Teknik ve Stratejik Nedenleri

LinkedIn, geleneksel e-posta güvenlik önlemlerini aşan ve yüksek değerli hedeflere doğrudan erişim sağlayan bir oltalama platformu olarak öne çıkıyor. Hesap ele geçirme, yapay zekâ destekli mesajlaşma ve çok kanallı saldırı teknikleriyle birleşen bu tehdit, kurumsal güvenlik için ciddi bir risk oluşturuyor. Modern çözümler ve proaktif yaklaşımlar, bu gelişmiş oltalama saldırılarına karşı kritik önem taşıyor.

Fidye Yazılım Ekosisteminde Parçalanma Derinleşiyor: LockBit 5.0 ile Yeniden Merkezileşme İhtimali

2025 üçüncü çeyrekte fidye yazılımı ekosistemi 85 aktif grup ile şimdiye kadarki en merkeziyetsiz halini aldı. LockBit 5.0 sürümüyle geri dönüş yaparak yeniden merkezileşme sinyalleri verirken, küçük ve bağımsız grupların artışı fidye yazılımı tehditlerinin daha karmaşık ve dayanıklı hale geldiğini gösteriyor. Kolluk kuvvetlerinin operasyonları toplam hacmi azaltmakta yetersiz kalıyor ve saldırgan

ClickFix Kimlik Avı Kampanyası: Otel Sistemlerine PureRAT ile Yönelen Gelişmiş Tehdit

Otel sektörünü hedef alan büyük ölçekli bir kimlik avı kampanyasında, PureRAT zararlısı ClickFix sosyal mühendislik taktiğiyle dağıtılıyor. Saldırganlar, Booking.com ve Expedia hesap bilgilerini çalıyor ve bu verileri siber suç forumlarında satıyor. Kampanya, gelişmiş teknik yöntemler ve profesyonel siber suç hizmetleriyle desteklenerek devam ediyor.

Kurumsal Kimlik Bilgileri Tehlikesi: Günümüz Siber Saldırılarında Yeni Bir Tehdit mi?

Kurumsal kimlik bilgileri, siber saldırganların en çok hedef aldığı varlıklar arasında yer alıyor ve saldırılar genellikle oltalama, kaba kuvvet ve üçüncü taraf ihlalleri yoluyla gerçekleşiyor. Modern saldırılar, gelişmiş araçlar ve tekniklerle desteklenirken, kimlik bilgisi ihlallerinin erken tespiti ve çok faktörlü doğrulama gibi önlemler kritik önem taşıyor.

Yerleşik Fidye Yazılımı Özellikleri Taşıyan Vibe-Coded Kötü Amaçlı VS Code Uzantısı ve Npm Paketleri Üzerinden Yayılım

Secure Annex araştırmacısı John Tuckner tarafından keşfedilen "susvsex" adlı kötü amaçlı VS Code uzantısı, yerleşik fidye yazılımı özellikleri taşıyor ve GitHub üzerinden komut ve kontrol sağlıyor. Eş zamanlı olarak Datadog Security Labs, Vidar bilgi hırsızını gizlice çalıştıran 17 zararlı npm paketini ortaya çıkardı. Bu vakalar, açık kaynak ekosistemlerinde tedarik zinciri saldırılarının artan ka